Privileged Access Management (PAM) to sposób na wyzwanie, jakim są dla przedsiębiorców konta uprzywilejowane oraz szeroki zakres uprawnień z tym związany. Kradzież krytycznych danych bez wątpienia stanowi podstawowe zagrożenie w każdej organizacji. O ile ochrona przed użytkownikami i hakerami nie stanowi większego problemu, o tyle administratorzy z zasady mają maksymalny i swobodny dostęp do firmowych zasobów. W związku z tym pojawia się pytanie – jak kontrolować tych, którzy z natury mają wgląd do wszystkiego i ustalają zakres uprawnień pozostałych użytkowników? Z tego względu poważnym problemem stają się nadużycia wynikające z roli administratora. Privileged Access Management utrzymuje przywileje pracowników pod specjalnym nadzorem, ale na czym dokładnie polega zarządzanie kontami uprzywilejowanymi? W niniejszym artykule odpowiadamy na podstawowe pytania dotyczące PAM.

Co to jest Privileged Access Management (PAM)?

Co to jest konto uprzywilejowane?

Ryzyko związane z kontami uprzywilejowanymi

Zarządzanie kontami uprzywilejowanymi (PAM) – korzyści

Syteca – kompleksowe zarządzanie kontami uprzywilejowanymi i tożsamością

Co to jest Privileged Access Management (PAM)?

Privileged Access Management jest jednym z kluczowych elementów bezpieczeństwa IT i obejmuje szereg działań. Poprzez monitorowanie użytkowników uprzywilejowanych, nadzór nad dostępem i uprawnieniami do kont, procesów i systemów w firmowej infrastrukturze umożliwia kontrolę nad władzą, jaką posiadają administratorzy. PAM nie tylko minimalizuje ryzyko zewnętrznych cyberataków, ale również zapobiega wewnętrznym nadużyciom i zaniedbaniom. Takie rozwiązanie umożliwia także kontrolę firm outsourcingowych, które otrzymują dostęp do krytycznych danych.

Zarządzanie kontami uprzywilejowanymi oznacza nadzór nad tym, kto ma do nich dostęp oraz w jaki sposób wykorzystuje swoje uprawnienia w celu zapewnienia bezpieczeństwa. Pozwala sprowadzić autoryzowane czynności administratorskie do niezbędnego minimum, tym samym umożliwiając wykonywanie rutynowych działań w bezpieczny sposób. Privileged Access Management zapewnia kontrolę, transparentność aktywności oraz możliwość przeprowadzenia audytu, razem z zarządzaniem tożsamością (IAM) zwiększając cyberbezpieczeństwo firmy.

Co to jest konto uprzywilejowane?

Standardowe konta pracowników są wyposażone w zestaw uprawnień ograniczony do przeglądania stron internetowych oraz dostępu do niektórych aplikacji i danych firmy, definiowanych na podstawie zakresu obowiązków. Konto uprzywilejowane zapewnia wysoki poziom uprawnień między innymi administratorom baz danych (DBA) czy osobom kontrolującym system operacyjny. Często zdarza się jednak, że nie jest powiązane z konkretną osobą. Oznacza to, że do konta może mieć dostęp nawet kilkunastu pracowników jednocześnie, co w znacznym stopniu obniża cyberbezpieczeństwo. Kontem uprzywilejowanym jest również standardowe konto administratora, a nierzadko część użytkowników (z działów IT) posiada uprawnienia administratora przypisane do własnego konta imiennego.

Szczególne rodzaje kont uprzywilejowanych, często zwane kontami superużytkowników, wykorzystuje się przede wszystkim do administracji przez wyspecjalizowanych członków zespołu IT. Tak szerokie uprawnienia dają praktycznie nieograniczone możliwości realizowania poleceń i wprowadzania zmian w systemach Unix/Linux oraz Windows. Konta uprzywilejowane dzielimy na kilka rodzajów:

- lokalne konto administracyjne, które daje dostęp do zasobów,

- domenowe konto użytkownika z dostępem do stacji roboczych i serwerów w ramach domeny,

- konto alarmowe (break glass) używane w awaryjnych sytuacjach,

- konto techniczne lub serwisowe używane do obsługi systemu operacyjnego,

- konto Active Directory, które umożliwia zmianę haseł do kont,

- konto aplikacji, które daje dostęp do baz danych lub zapewnia dostęp do innych aplikacji.

Konta tego typu stanowią podwyższone ryzyko dla infrastruktury IT – przekonaj się więc, na czym polega zagrożenie w praktyce.

Ryzyko związane z kontami uprzywilejowanymi

Istnieje wiele powodów, dla których Privileged Access Management jest w biznesie niezbędny. Ryzyko i zagrożenia związane z dostępem do kont uprzywilejowanych są jak najbardziej realne i obejmują między innymi:

- brak konkretnej wiedzy na temat użytkowników, którzy posiadają lub posiadali w przeszłości szeroki zakres uprawnień. Problem w szczególności dotyczy zapomnianych kont uprzywilejowanych, które stanowią potencjalny cel nie tylko cyberprzestępców, ale również byłych pracowników.

- Zbyt szeroki zakres uprawnień, który często wynika z przekonania, że ograniczony dostęp obniży wydajność pracy.

- Zmieniające się obowiązki pracownika, w wyniku czego zachowuje on przywileje, z których nie powinien korzystać.

- Dzielenie się kontami i hasłami, co utrudnia przypisanie wykonywanych czynności do jednej osoby.

- Kontrolowanie bezpieczeństwa danych osobowych w sposób niedoskonały, między innymi poprzez ponowne wykorzystanie danych uwierzytelniających.

- Omijanie lub lekceważenie polityki bezpieczeństwa ze strony pracowników.

Zagrożeń takich jak nadmiar uprawnień jest znacznie więcej. Każde z nich wiąże się z podwyższonym ryzykiem ataku hakera lub szkodliwym działaniem złośliwego oprogramowania, dlatego potrzebne jest wdrożenie zarządzania kontami uprzywilejowanymi oraz kompleksowego monitorowania użytkowników.

Zarządzanie kontami uprzywilejowanymi (PAM) – korzyści

Podstawowa zasada dotycząca kont uprzywilejowanych jest prosta – im większe są uprawnienia użytkownika, tym większe jest ryzyko nadużyć, błędów i cyberataków. PAM nie tylko minimalizuje potencjalne zagrożenie wewnętrzne i zewnętrzne, ale również ogranicza zakres niepożądanej aktywności w przypadku jej wystąpienia. Pozbawienie użytkowników nadprogramowych przywilejów chroni przed rozprzestrzenianiem się złośliwego oprogramowania – wiele z nich wymaga bowiem rozszerzonego dostępu. PAM korzystnie wpływa także na wydajność operacyjną. Ograniczenie uprawnień do niezbędnego minimum zmniejsza ryzyko przestojów i problemów z brakiem kompatybilności aplikacji lub systemu. Co więcej, zarządzanie kontami uprzywilejowanymi tworzy mniej skomplikowane środowisko, w którym łatwiej przeprowadzić konstruktywny dla firmy audyt.

Syteca – kompleksowe zarządzanie kontami uprzywilejowanymi i tożsamością

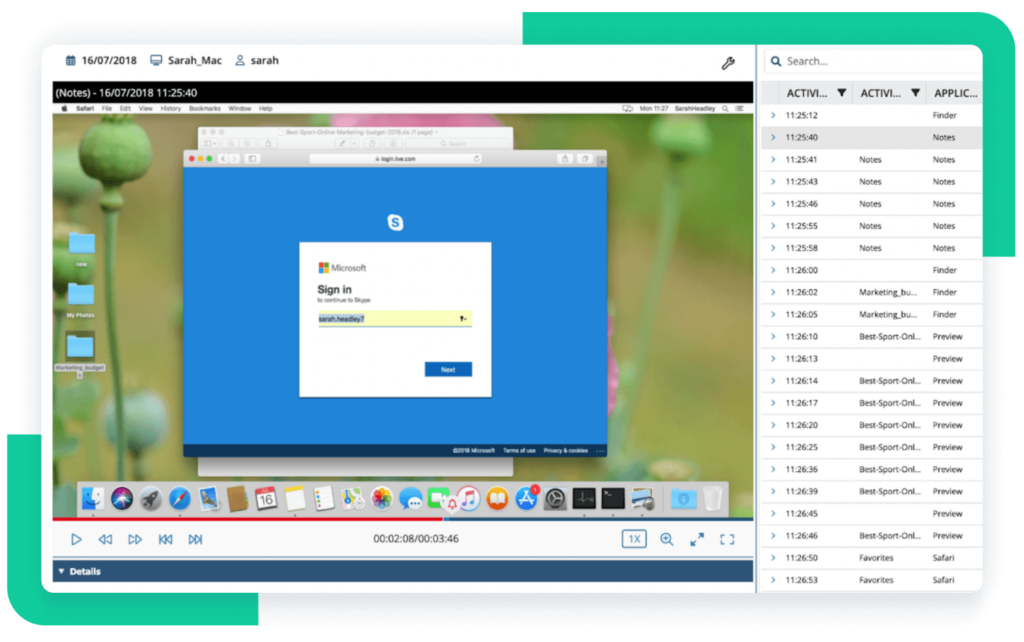

Profesjonalne zarządzanie dostępem pozwala maksymalnie i z korzyścią dla Twojego przedsiębiorstwa wykorzystać zalety PAM. Syteca to program, który odpowiada za monitorowanie użytkowników uprzywilejowanych i umożliwia odzyskanie pełnej kontroli nad kontami. Skuteczną ochronę kluczowych zasobów zapewnia:

- zabezpieczenie dostępu do krytycznych serwerów,

- powiązanie pojedynczej sesji z określonym użytkownikiem uprzywilejowanym,

- stosowne nadawanie uprawnień administratorom,

- zarządzanie tożsamością,

- nieprzerwane monitorowanie oraz audyt uprzywilejowanego dostępu,

- zgodność z regulacjami,

- zarządzanie hasłami przy pomocy Managera Haseł (Password Manager),

- mechanizm automatycznej rotacji haseł,

- integracja z systemami Help Desk,

- możliwość reagowania na niebezpieczne incydenty w czasie rzeczywistym.

Podsumowanie

Użytkownicy uprzywilejowani są nieodłącznym i istotnym elementem firmowej rzeczywistości, ale z racji szerokich uprawnień, wymagają stałego monitorowania ich aktywności. Privileged Access Management stanowi punkt wyjścia do bezpieczeństwa IT – należy do standardowych praktyk zapewniających cyberbezpieczeństwo i minimalizujących ryzyko wewnętrznych nadużyć. Z programem Syteca jesteś w stanie kompleksowo i efektywnie zarządzać administratorami, pozostałymi pracownikami oraz zewnętrznymi dostawcami. Skorzystaj z wersji próbnej i przekonaj się, jak wygląda skuteczna ochrona w praktyce.