Wielu użytkowników komputerów i urządzeń mobilnych często postrzega szpiegowanie pracownika jako formę monitoringu. Jest to mylne stwierdzenie, gdyż programy szpiegowskie znacznie różnią się od tych do rejestrowania pracy na komputerze. Podstawową różnicą jest pełna legalność monitoringu komputera i brak inwigilacji prywatnych danych pracownika. Czym jeszcze różnią się programy szpiegujące od kontroli urządzenia?

Czym są są programy szpiegowskie?

Co to jest monitoring aktywności?

Szpiegowanie a monitoring aktywności – różnice

Jak najlepiej monitorować aktywność pracownika?

Czym są są programy szpiegowskie?

Programy umożliwiające szpiegowanie pracownika nie bez powodu są negatywnie odbierane przez użytkowników. Niestety przekłada się to również na mniejsze zaufanie do programów monitorujących pracę komputera. Jaka jest różnica między nimi? Przede wszystkim aplikacje szpiegowskie najczęściej wykorzystuje się, aby narazić użytkownika na nieprzyjemności. Mowa o nielegalnej inwigilacji prywatnych danych osobowych, która prowadzi do licznych nadużyć.

Co to jest monitoring aktywności?

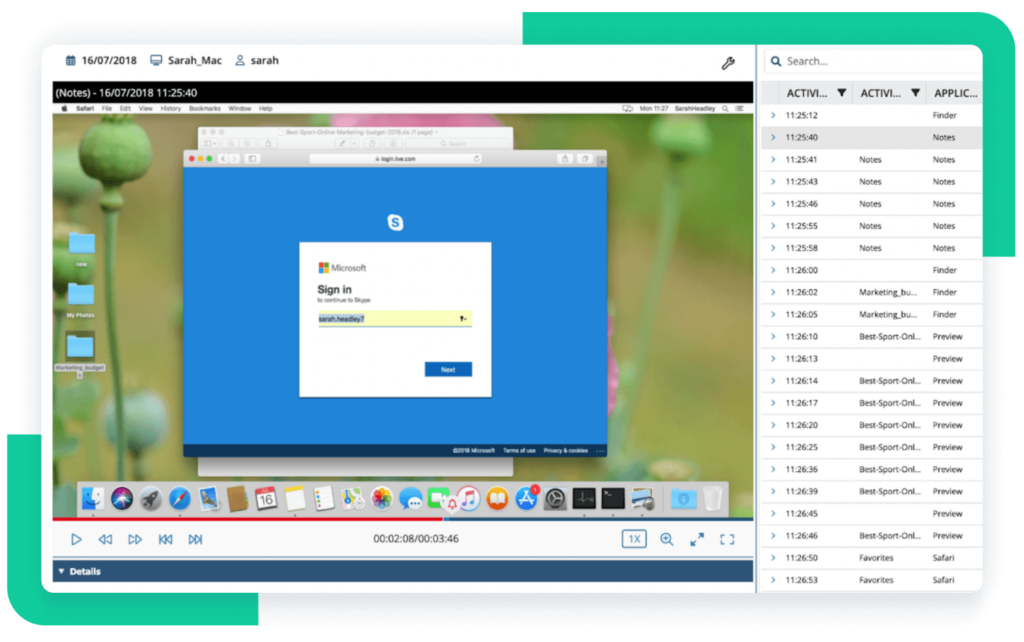

Czym w takim razie program do monitorowania komputera różni się od szpiegowania pracownika? Przede wszystkim sposobem wykorzystania i możliwościami usprawniającymi pracę, a także ochronę wrażliwych danych. W założeniu zarówno monitoring komputera, jak i systemy szpiegowskie nastawione są na weryfikację odwiedzanych stron czy aplikacji. Jednak wyłącznie sprawdzone rozwiązanie takie jak system DLP potrafi skutecznie zapobiec narażeniu systemu i plików. W przypadku wejścia na niepożądaną stronę czy próbę pobrania zawirusowanego pliku, program do monitorowania pracy komputera zabezpiecza całą architekturę sieciową. Jest to szczególnie istotne w erze pracy zdalnej, ponieważ pracownicy korzystają z serwerów firmowych w sieci prywatnej.

Szpiegowanie a monitoring aktywności – różnice

Różnice między szpiegowaniem pracownika a monitoringiem komputera nie ograniczają się jedynie do sposobu użycia programu. Monitoring urządzenia posiada więcej zaawansowanych funkcji, takich jak:

- keylogger,

- blokowanie USB,

- pulpit zdalny,

- ochrona przed shadow IT,

- kontrola pracownika w pracy zdalnej.

Niektóre programy szpiegowskie zapewniają część możliwości przeznaczonych do rejestrowania pracy na komputerze. Jednak specyfiką tego typu oprogramowania jest nieetyczne pobieranie i wykorzystywanie danych użytkownika. W przypadku monitoringu komputera i weryfikacji uprawnień pracownika w systemie Zero Trust nie ma miejsca na podobną działalność.

Jak najlepiej monitorować aktywność pracownika?

Programy do szpiegowania pracownika z reguły nie są przystosowane do pełnej ochrony architektury sieciowej. Z tego względu większość przedsiębiorstw decyduje się na zaufanie płatnym programom do monitorowania komputera, takim jak Syteca. Wybierając profesjonalny system, masz pewność co do bezpieczeństwa danych w czasie wykonywania obowiązków przez pracowników.