Obietnica sprawnie funkcjonującego środowiska informatycznego sprawia, że outsourcing IT postrzegany jest jako bezpieczna usługa. Przekazując zewnętrznej firmie swobodny dostęp do zasobów, zapewniasz jej szeroki zakres uprawnień – tym samym firma staje się użytkownikiem uprzywilejowanym. W związku z tym outsourcing IT nie tylko umożliwia optymalizację pracy, ale stanowi również potencjalne zagrożenie dla przedsiębiorstwa zlecającego usługę. Dowiedz się zatem, jak zadbać o bezpieczeństwo IT podczas współpracy z zewnętrznymi specjalistami.

Ryzyko związane z zewnętrzną obsługą informatyczną

Profesjonalny program zapewniający bezpieczeństwo IT

Czym jest outsourcing IT?

Outsourcing IT polega na zatrudnieniu firmy zewnętrznej odpowiedzialnej za stworzenie przyjaznego środowiska informatycznego oraz wdrażanie nowych technologii. Taka strategia biznesowa umożliwia obniżenie kosztów związanych z zatrudnieniem i utrzymaniem własnego działu IT, jednocześnie dając dostęp do specjalistycznej wiedzy oraz profesjonalnego personelu informatycznego.

Ryzyko związane z zewnętrzną obsługą informatyczną

Najczęstszą obawą związaną z outsourcingiem jest brak wiarygodności firmy zewnętrznej – pojawiają się wątpliwości dotyczące doświadczenia specjalistów, potencjalnych ukrytych kosztów oraz standardu współpracy. Często zapomina się jednak o ryzyku związanym z tak szerokim dostępem do krytycznych zasobów. Tymczasem ze względu na uprzywilejowaną pozycję kadry informatycznej, outsourcing IT stwarza przestrzeń do nadużyć i zaniedbań, które trudno kontrolować bez dodatkowego wsparcia.

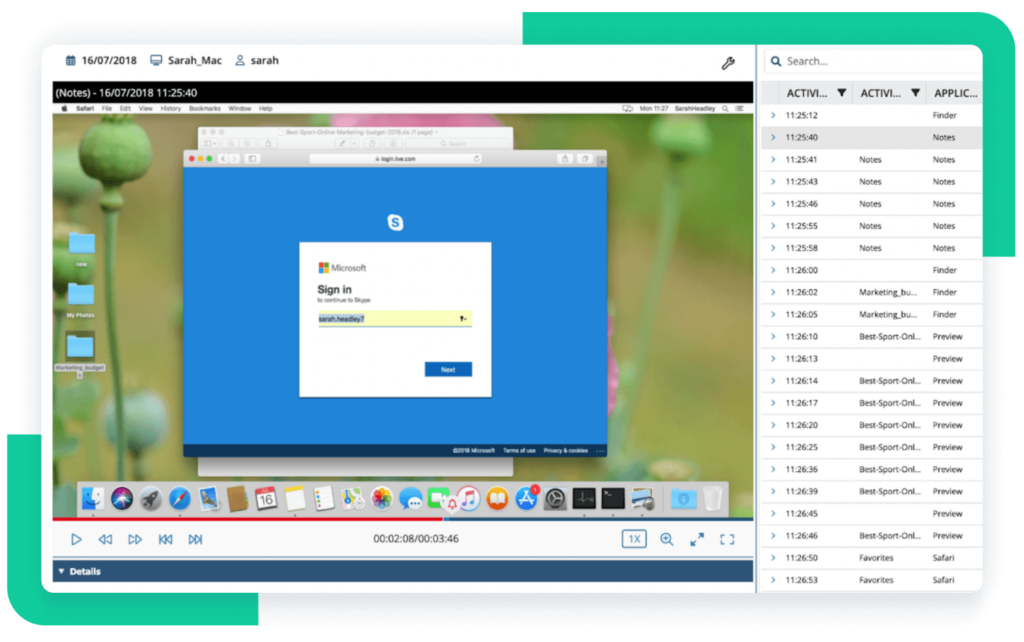

Użytkownik uprzywilejowany, jakim jest specjalista obsługujący firmową infrastrukturę IT, może realizować zlecenia i wprowadzać zmiany niekorzystne z punktu widzenia przedsiębiorcy. Naturalnie pojawia się obawa o ryzyko wycieku lub kradzieży danych, a często stosowany godzinowy sposób rozliczania współpracy wiąże się z brakiem wiedzy o działaniach firmy outsourcingowej. Kontrola poprzez zarządzanie dostępem oraz monitoring komputera, który rejestruje aktywność użytkownika uprzywilejowanego, niewątpliwie zwiększa bezpieczeństwo. Warto jednak poszukać rozwiązania, które kompleksowo rozwiąże problem ryzyka związanego z outsourcingiem IT.

Profesjonalny program zapewniający bezpieczeństwo IT

Sposobów na zabezpieczenie krytycznych danych jest wiele, ale nie każdy z nich gwarantuje kompleksową ochronę. Syteca jest profesjonalnym oprogramowaniem wyposażonym w szereg funkcjonalności minimalizujących ryzyko nadużyć ze strony specjalistów outsourcingu IT. Kontrola odbywa się między innymi poprzez:

- zarządzanie tożsamością,

- DLP,

- keylogger do monitorowania komputera,

- blokowanie USB.

Podsumowanie

Outsourcing IT jest rozwiązaniem, które pozwala obniżyć koszty utrzymania sprzętu informatycznego, ale jednocześnie oznacza ryzyko wycieku danych, które wynika z szerokiego zakresu uprawnień, jakie mają specjaliści. Należy również liczyć się z możliwością nieuczciwych praktyk ze strony firm outsourcingowych, które przy rozliczeniu godzinowym bardzo często zawyżają czas realizacji usług. W związku z tym konieczne jest zastosowanie dodatkowych środków ochrony, które zapewnia profesjonalny program do monitorowania komputera. Przekonaj się, jak skuteczne działa Syteca, korzystając z wersji próbnej.