Żyjemy w czasach, w których internet jest na tyle powszechny, że trudno byłoby sobie wyobrazić funkcjonowanie firmy bez dostępu do sieci. Komputery i internet zrewolucjonizowały pracę przedsiębiorstw, zautomatyzowały ją i sprawiły, że jest efektywniejsza. Nowoczesne technologie to jednak nie tylko ta jaśniejsza strona mocy. Istnieje także ta ciemniejsza, na której skupimy się w poniższym artykule. Podpowiemy w nim, jak skutecznie zapewnić bezpieczeństwo IT w firmie.

1. Najsłabsze ogniwo w firmowym systemie bezpieczeństwa IT

2. Monitoring aktywności użytkowników

3. Nagrywanie aktywności użytkowników

4. Monitoring IT w czasie rzeczywistym – błyskawiczna reakcja na zagrożenie

5. Bezpieczeństwo IT w zasięgu każdej firmy

1. Najsłabsze ogniwo w firmowym systemie bezpieczeństwa IT

Wirusy i wszelkiego rodzaju złośliwe oprogramowanie to nie jedyne zagrożenia, jakie czyhają na firmowe systemy IT. Oczywiście, aktualizowane na bieżąco programy antywirusowe to podstawa cyberbezpieczeństwa, ale niestety nie wystarczy to do zapewnienia całkowitej ochrony zasobów firmy.

Jeśli jesteś właścicielem przedsiębiorstwa oraz pracodawcą, to pewnie zdążyłeś już zauważyć, że głównym zagrożeniem dla ciągłości funkcjonowania firmy jest czynnik ludzki, to znaczy pracownicy. Może się zdarzyć, że w Twoim zespole znajdzie się osoba nieuczciwa, która będzie chciała na przykład wykraść poufne dane z firmowej sieci.

Sytuacja taka może mieć również miejsce wtedy, kiedy korzystamy z usług jakieś firmy zewnętrznej, której pracownicy mają dostęp do naszych krytycznych danych. Pracownicy informatycznych firm outsourcingowych posiadają – co zrozumiałe – zwiększone uprawnienia w zakresie dostępu do naszych zasobów. Dlatego też przechowywane w firmowej sieci IT dane powinny być skutecznie przed nimi chronione.

Jak wyeliminować tego typu najsłabsze ogniwa, to jest nieuczciwych pracowników i dostawców zewnętrznych? Jak zabezpieczyć się przed kradzieżą krytycznych danych? Jedna z odpowiedzi na tak zadane pytanie brzmi: Syteca.

2. Monitoring aktywności użytkowników

Co to jest Syteca? To nowoczesny program do monitorowania aktywności użytkowników. Umożliwia on monitoring:

- komputerów,

- serwerów.

Kogo możemy przy jego pomocy kontrolować? To idealne narzędzie do śledzenia:

- pracowników stacjonarnych oraz zdalnych,

- użytkowników uprzywilejowanych,

- firm zewnętrznych.

Kim są użytkownicy uprzywilejowani? To osoby, które mają większe uprawnienia w zakresie dostępu do krytycznych danych firmy, co wynika z pracy, jaką wykonują. Użytkownikami uprzywilejowanymi mogą być na przykład administratorzy baz danych oraz systemów IT.

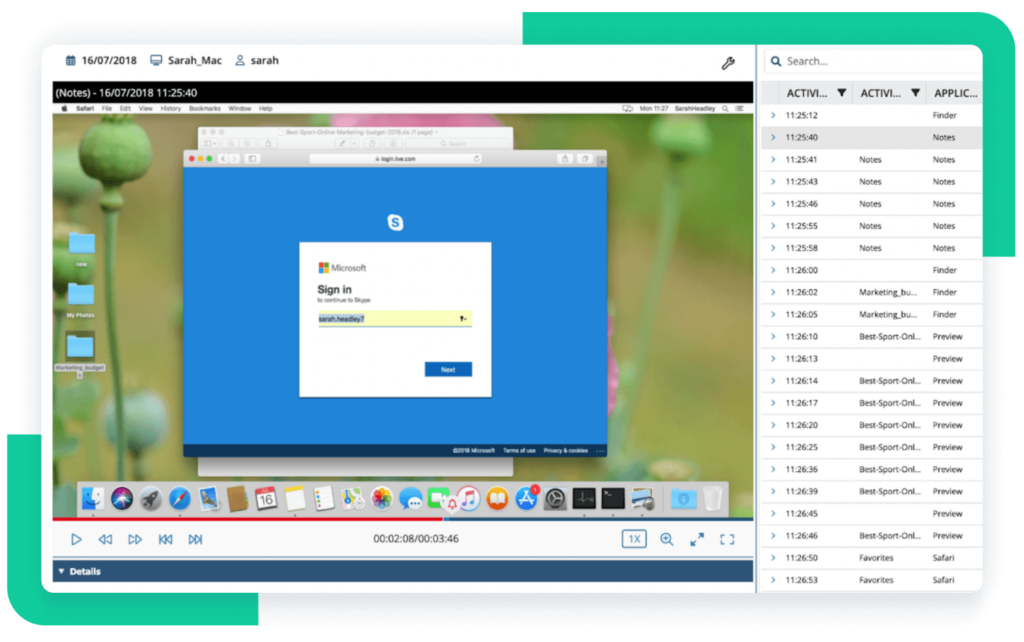

3. Nagrywanie aktywności użytkowników

Jak działa Syteca? Jedną z najważniejszych funkcjonalności programu jest możliwość nagrywania aktywności użytkowników, czyli tego, co się aktualnie dzieje na ekranie komputera. Zapisany obraz, w formie pliku video, można w dowolnym momencie odtworzyć. Co ważne, nagrania można filtrować, wpisując odpowiednie słowa kluczowe. Mogą one być przeszukiwane na przykład według:

- odwiedzonych adresów URL,

- naciśniętych klawiszy,

- tytułów aktywnych okien,

- nazw otwartych aplikacji,

- wprowadzonych komend.

4. Monitoring IT w czasie rzeczywistym – błyskawiczna reakcja na zagrożenie

Syteca umożliwia także prowadzenie monitoringu IT w czasie rzeczywistym. Dzięki temu otrzymujemy nie tylko możliwość śledzenia i kontrolowania tego, co dzieje się na ekranie komputera pracownika, ale także błyskawicznego reagowania na zaistniałe zagrożenie. Oprogramowanie zostało wyposażone w funkcję alertowania w czasie rzeczywistym. Po wykryciu niepożądanego zachowania ze strony użytkownika komputera Syteca może:

- wysłać powiadomienie o niebezpiecznym zdarzeniu do osób odpowiedzialnych za bezpieczeństwo IT,

- wyświetlić sprawcy wywołania alertu wiadomość ostrzegawczą,

- wykonać – skonfigurowaną wcześniej – automatyczną czynność, mającą na celu natychmiastowe zlikwidowanie zagrożenia.

O jakiej automatycznej czynności mowa? W zależności od tego, jak skonfigurujesz narzędzie, Syteca może:

- zamknąć otworzoną przez użytkownika aplikację,

- zablokować podłączone przez pracownika urządzenie USB,

- zablokować użytkownika, który wywołał alert.

Zablokowanie pracownika polega na automatycznym wylogowaniu go ze wszystkich sesji oraz uniemożliwieniu mu kolejnego zalogowania się.

5. Bezpieczeństwo IT w zasięgu każdej firmy

Opisane powyżej funkcjonalności to nie jedyne możliwości oprogramowania Syteca. Skupiliśmy się na tych najważniejszych, dzięki którym będziesz mógł zagwarantować pełne bezpieczeństwo IT w swojej firmie. Syteca to jedno z najlepszych tego typu narzędzi dostępnych na rynku. Co ważne, jest niezwykle atrakcyjne pod względem kosztów wdrożenia w firmie, czym zdecydowanie wygrywa z konkurencyjnymi programami. Warto na koniec dodać, że Syteca wspiera takie systemy jak Windows, Linux, MacOS, Citrix, Unix.