Żyjemy w czasach, w których trudno sobie wyobrazić pracę i funkcjonowanie firmy bez komputerów. Wszystkie ważne dane i dokumenty są przechowywane właśnie na tych urządzeniach. Nie ma w tym nic dziwnego. Dzięki temu praca jest łatwiejsza, szybsza i efektywniejsza. Istnieje jednak pewne ryzyko związane z gromadzeniem krytycznych informacji wyłącznie na komputerach. Otóż, utrata dostępu do urządzenia jest równoznaczna z utratą dostępu do wszystkich naszych dokumentów. Jeśli nie posiadamy ich kopii, to mamy problem. Oczywiście potrafią to wykorzystać cyberprzestępcy specjalizujący się w atakach wykorzystujących ransomware. Co to jest ransomware? Jak się zabezpieczyć przed tego typu zagrożeniem? Zachęcamy do zapoznania się z poniższym artykułem, z którego dowiesz się, na czym polega i jak się rozpowszechnia ransomware oraz czy istnieje jakaś skuteczna ochrona przed takimi atakami.

Jak się rozprzestrzenia ransomware?

Zagrożenie ransomware z wewnątrz firmy

Ransomware – jak się zabezpieczyć?

Edukowanie pracowników jako ochrona przed ransomware

Syteca – kompleksowa ochrona przed ransomware

Syteca – najlepsza ochrona przed ransomware

Co to jest ransomware?

Najprościej rzecz ujmując, ransomware to złośliwe oprogramowanie wymuszające okup. Jego działanie polega na tym, że blokuje dostęp do systemu komputerowego lub plików osobistych użytkownika. W zamian za jego przywrócenie żąda od użytkownika okupu, czyli określonej kwoty pieniędzy. Dzisiaj przestępcy wykorzystujący ransomware często żądają nie tyle tradycyjnej gotówki czy przelania określonej kwoty na konto bankowe, lecz zapłaty w kryptowalucie. Znaną formą okupu jest również wysłanie płatnej wiadomości SMS.

Ransomware – krótka historia

Ataki polegające na blokowaniu dostępu do systemu i danych oraz żądaniu okupu w zamian za jego odblokowanie znane było już pod koniec lat 90 XX wieku. W 1989 roku zostało stworzone pierwsze znane oprogramowanie wykorzystujące mechanizm ransomware o nazwie AIDS.

AIDS został rozpowszechniony za pomocą zainfekowanych dyskietek. Na rozesłanych do różnych osób i instytucji dyskietkach znajdowała się ankieta dotycząca ryzyka zarażenia się wirusem HIV, skąd wzięła się nazwa tego oprogramowania.

Działanie AIDS polegało na tym, że po 90. uruchomieniu/restarcie komputera od momentu zainfekowania oprogramowanie ukrywało pliki znajdujące się na dysku oraz szyfrowało ich nazwy. Dodatkowo użytkownikowi pojawiał się komunikat o rzekomym wygaśnięciu licencji na korzystanie z plików i konieczności wpłacenia 189 dolarów w celu jej przywrócenia.

Jak się rozprzestrzenia ransomware?

Najpopularniejszą metodą rozpowszechniania oprogramowania ransomware jest rozsyłanie złośliwego spamu. Cyberprzestępcy wysyłają do swoich potencjalnych ofiar maile zawierające złośliwe załączniki. Po uruchomieniu załącznika komputer zostaje zainfekowany.

Maile ze złośliwym załącznikiem są tworzone w taki sposób, aby sprawiały wrażenie wiarygodnych, pochodzących od zaufanych instytucji, na przykład banku, gazowni, zakładu energetycznego. Popularną metodą cyberprzestępców jest załączanie do maila fałszywej faktury czy informacji o dostawie zamówienia.

Popularną metodą jest również malvertising, czyli złośliwe reklamy. W tym przypadku oprogramowanie szantażujące jest rozpowszechniane za pomocą reklam internetowych. Cyberprzestępcy wykorzystują do tego celu także wiarygodne sieci reklamowe i wykupują reklamy na popularnych, zaufanych stronach. Oczywiście nie są to zwykłe reklamy. Co gorsze, użytkownik wcale nie musi klikać w reklamę, żeby stać się ofiarą oszustów. Użytkownik może zostać przekierowany na stronę hakerów nieświadomie, przeglądając tylko zaufaną stronę. Cyberprzestępcy stosujący malvertising często wykorzystują zainfekowane ramki lub niewidoczne elementy stron internetowych, które przekierowują ofiarę na złośliwą stronę.

Rodzaje ransomware

Możemy wyróżnić kilka typów ransomware, to jest:

- scareware (oprogramowanie zastraszające),

- locker ransomware (oprogramowanie blokujące),

- crypto ransomware (oprogramowanie szyfrujące),

- fake crypto ransomware.

Scareware

Scareware to oprogramowanie zastraszające, którego celem jest przestraszanie ofiary. Przestępcy liczą w tym przypadku na to, że przestraszony użytkownik spełni ich żądania, czyli zapłaci okup. Popularnym działaniem oszustów stosujących scareware jest straszenie użytkownika sankcjami ze strony organów ścigania za przeglądanie nielegalnych treści, na przykład pornografii, lub oglądanie albo ściąganie treści chronionych prawem autorskim.

Locker ransomware

Locker ransomware to oprogramowanie blokujące. Jego działanie polega zazwyczaj na zablokowaniu ekranu, a co za tym idzie, całkowitemu uniemożliwieniu korzystania z komputera. Na monitorze pojawia się wówczas komunikat z informacją o wykryciu nielegalnej działalności użytkownika, na przykład przeglądaniu dziecięcej pornografii. Komunikat taki jest często opatrzony logo policji, co z jednej strony ma uwiarygodnić wiadomość, z drugiej przestraszyć użytkownika. Pod tym względem oprogramowanie blokujące jest więc podobne do scareware, które także jest oparte na strachu.

Crypto ransomware

Crypto ransomware to oprogramowanie szyfrujące, które szyfruje i blokuje dostęp do zainfekowanych plików. W zamian za ich odblokowanie przestępcy żądają okupu. Istnieją różne rodzaje oprogramowania szyfrującego, od mniej do bardziej zaawansowanych. Niektóre wykorzystują stosunkowo proste techniki szyfrowania, które dość łatwo jest złamać. Natomiast w przypadku bardziej zaawansowanych technik szyfrowania przywrócenie dostępu do utraconych plików jest bardzo trudne, a czasami nawet niemożliwe.

Fake crypto ransomware

Można powiedzieć, że fake crypto ransomware to groźniejsza odmiana oprogramowania szyfrującego. Jego działanie może wyglądać w dwojaki sposób. Przy jego pomocy cyberprzestępcy mogą:

- zaszyfrować dane użytkownika, bez możliwości ich odblokowania, nawet po wpłaceniu okupu,

- lub usunąć pliki użytkownika.

Obie możliwości wiążą się więc z bezpowrotną utratą danych. Może się również zdarzyć, że zaatakowany użytkownik poniesie dodatkowe straty finansowe, a i tak nie odzyska zainfekowanych plików. Mowa o sytuacji, w której ofiara zdecyduje się zapłacić okup, a przestępca i tak nie udostępni w zamian kluczy deszyfrujących.

Zagrożenie ransomware z wewnątrz firmy

Mogłoby się wydawać, że ransomware związane jest tylko z zagrożeniem zewnętrznym i firmy powinny kierować swoje działania ochronne wyłącznie na zewnątrz. W dużym stopniu tak jest, ale nie do końca.

Jak to w życiu bywa, każdy medal ma dwie strony. Co prawda ataki wykorzystujące oprogramowanie szantażujące pochodzą zazwyczaj z zewnątrz organizacji, jednak zainfekowanie komputera oprogramowaniem ransomware wymaga z reguły jakiegoś działania ze strony użytkownika, na przykład uruchomienia złośliwego załącznika w mailu. W tym momencie może się więc okazać, że źródłem zagrożenia są… nasi pracownicy.

Pisząc o zagrożeniu ze strony pracowników niekoniecznie mamy na myśli ich celowe działanie i chęć zaszkodzenia naszej firmie. Chodzi przede wszystkim o osoby, które mogą nam zaszkodzić nieświadomie, przez przypadek, otwierając na przykład zainfekowany załącznik otrzymany na maila.

Zagrożenie związane z zainfekowaniem firmowych komputerów oprogramowaniem szantażującym ze strony pracowników wynika zazwyczaj z ich niewiedzy lub nieostrożności, a nie chęci wyłudzenia pieniędzy od pracodawcy. Jak się zabezpieczyć przed tego typu zagrożeniem? Czy istnieje skuteczna ochrona przed ransomware?

Ransomware – jak się zabezpieczyć?

Aby ochrona przed ransomware była skuteczna powinna składać się z kilku elementów. W kontekście zagrożenia ze strony pracowników najważniejsze z nich to:

- edukowanie pracowników,

- przydzielenie im możliwie jak najniższych uprawnień,

- kontrolowanie dostępu do systemu,

- monitorowanie aktywności użytkowników komputerów.

Edukowanie pracowników jako ochrona przed ransomware

Edukowanie pracowników wydaje się być najprostszym i najtańszym sposobem na to, jak się zabezpieczyć przed ransomware. Warto w tym celu przeprowadzić jakieś wewnętrzne szkolenie. Takie zagadnienia jak bezpieczeństwo IT są często bowiem czarną magią dla przeciętnego użytkownika komputera. Warto więc wyjaśnić pracownikom, dlaczego nie powinniśmy bez namysłu otwierać każdego otrzymanego załącznika czy klikać w każdą reklamę internetową. Koszty zorganizowania takiego szkolenia są niewielkie, zwłaszcza jeśli porównamy je z kosztami, jakie mogą nas czekać w związku z udanym atakiem ransomware.

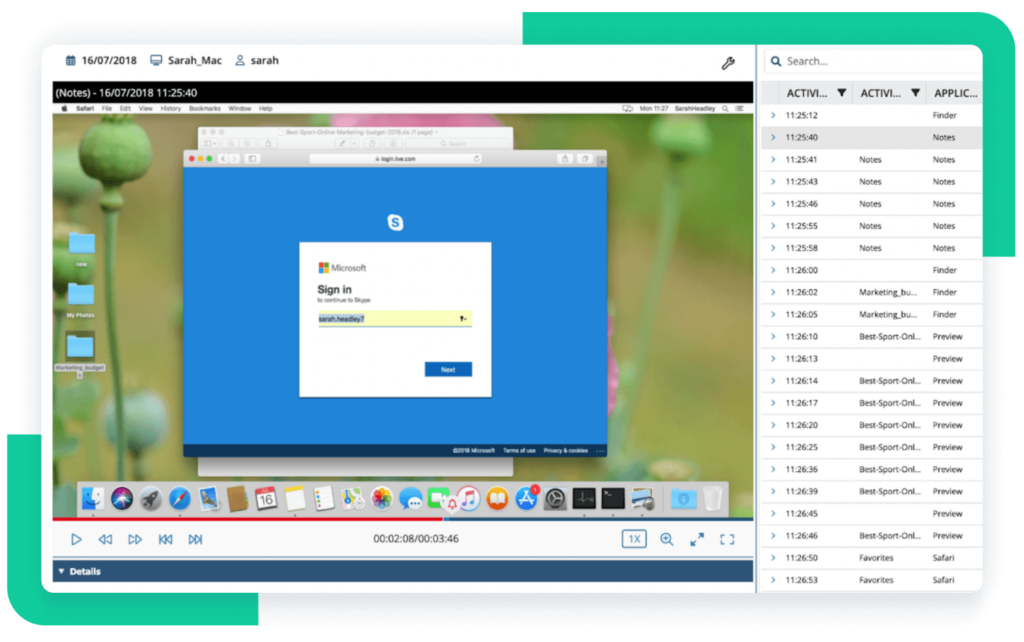

Syteca – kompleksowa ochrona przed ransomware

Zaawansowanym narzędziem, rekomendowanym przez specjalistów od bezpieczeństwa IT, umożliwiającym ochronę przed ransomware ze strony pracowników jest Syteca. To profesjonalny program do monitorowania pracy komputera, który pozwala między innymi na:

- monitoring aktywności użytkowników komputerów, w tym monitorowanie i nagrywanie konsultantów zewnętrznych, pracowników stacjonarnych i zdalnych, firm outsourcingowych, użytkowników uprzywilejowanych,

- zarządzanie tożsamością i dostępem w systemach informatycznych,

- zarządzanie uprawnieniami użytkowników.

Syteca został również wyposażony w keylogger do monitorowania komputera, który umożliwia między innymi kontrolowanie wszystkich klawiszy na klawiaturze, jakie zostały wciśnięte przez danego użytkownika.

Syteca – najlepsza ochrona przed ransomware

Jak widać Syteca to narzędzie bardzo rozbudowane i zaawansowane, które umożliwia kompleksową ochronę przed zainfekowaniem firmowego systemu oprogramowaniem ransomware, do którego mogłoby dojść ze strony pracowników. Wdrażając je w swojej firmie, nie zapominając oczywiście o odpowiednim przeszkoleniu pracowników, będziesz mógł spać spokojnie, bez obaw, że ktoś zażąda od Ciebie okupu za odblokowanie dostępu do Twoich plików.